在2026年的AI时代,开源工具如OpenClaw(前身为Moltbot和Clawdbot)正以惊人的速度普及。它被誉为“AI的双手”,能够自主处理任务,如管理邮件、浏览网页、运行代码,甚至连接钱包进行加密货币操作。然而,这种便利背后隐藏着严重的潜在风险:数以万计的OpenClaw实例直接暴露在公网上,相当于将你的数字资产和隐私大门敞开,邀请黑客“自助服务”。

OpenClaw 的兴起与隐忧

OpenClaw 是一个开源的AI代理工具,由开发者Peter Steinberger于2025年底推出,并在2026年初迅速走红。其GitHub仓库星标已超过10万,用户可以通过简单的安装,在本地设备上运行一个强大的AI助手。它支持集成多种聊天应用(如WhatsApp、Telegram),并能执行实际操作:从清理收件箱到安装软件,甚至编写代码自我改进。这使得它远超传统聊天机器人,成为个人和企业的生产力利器。

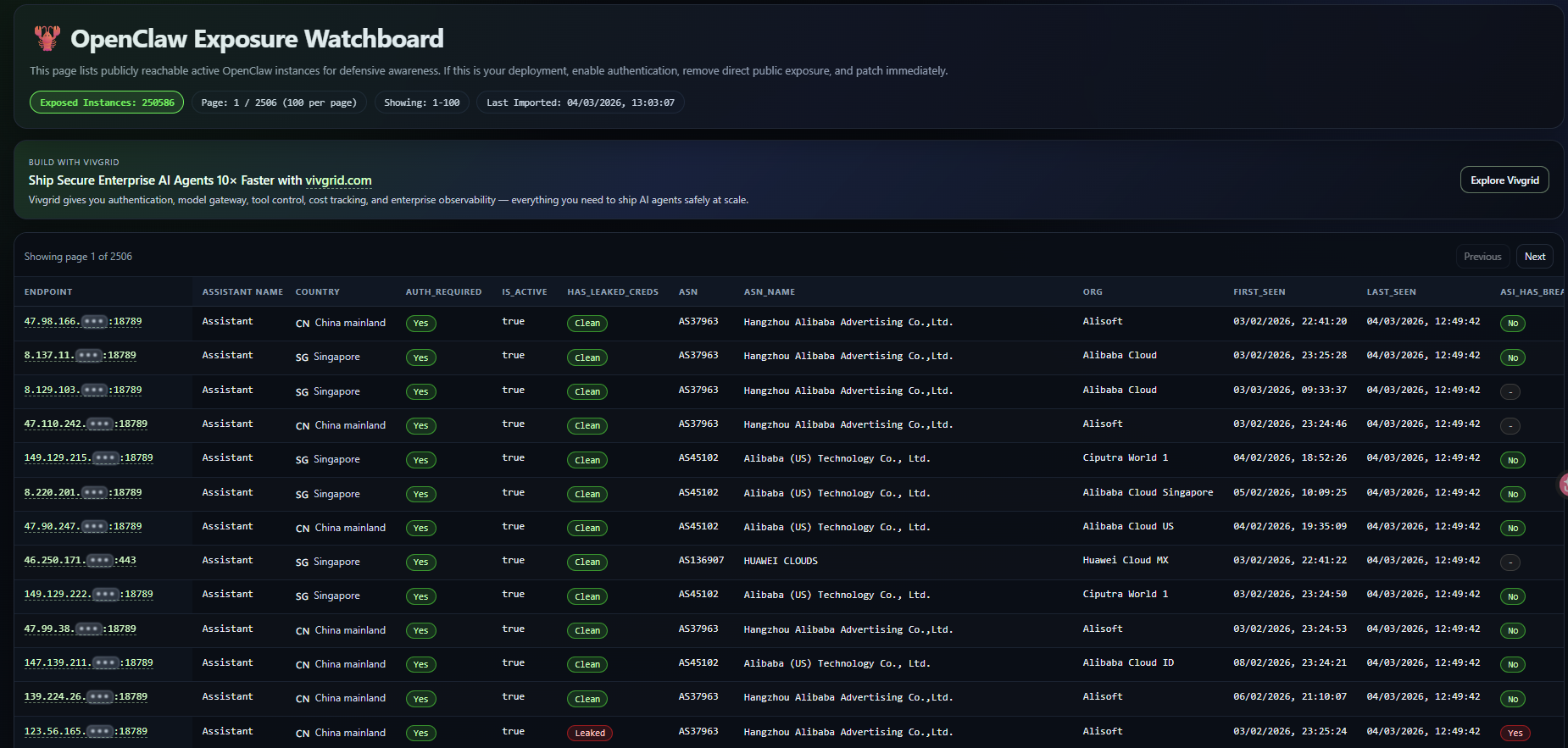

然而,许多用户在部署时忽略了安全配置,导致实例直接暴露在互联网上。默认端口18789被设置为监听所有接口(0.0.0.0),而非仅限本地(127.0.0.1)。根据“OpenClaw Exposure Watchboard”网站的扫描数据,截至2026年3月4日,已有超过25万个实例公开可达。这些暴露实例可能泄露API密钥、钱包私钥、企业机密,甚至被黑客利用作为“肉鸡”进行挖矿或后门植入。

这一问题并非孤例。类似的安全事件在AI工具领域屡见不鲜,例如早期开源模型的API滥用或提示词注入攻击。OpenClaw的流行源于其易用性,但也放大了用户配置不当的风险。网站如declawed.io和Exposure Watchboard通过防御性扫描,公开列出暴露实例的IP、助手名称和国家信息,旨在提醒所有者修复,而非鼓励攻击。尽管如此,如果不及时行动,后果可能包括资金损失、数据泄露或服务器瘫痪。🦞

目前暴露公网的可以戳网址:https://openclaw.allegro.earth/

为什么会暴露?

暴露的主要原因包括:

- 默认配置问题:OpenClaw初始设置下,控制面板和API接口对外开放,无需认证。

- 用户疏忽:许多人直接在云服务器或公网设备上运行,未设置防火墙或访问限制。

- 知识不足:新手用户忽略了端口监听、token认证或网络隔离的重要性。

- 社区传播:工具的病毒式流行导致大量“复制粘贴”式部署,而忽略安全最佳实践。

结语:安全先行,享受AI

OpenClaw的暴露事件提醒我们,AI工具的强大需配以责任使用。通过主动防护,我们能避免“小龙虾被煮”的命运,转而安全地利用AI提升生活。如果你是开发者或企业用户,考虑转向一些企业级解决方案,提供内置安全网关。最终,科技为人类服务,前提是守护好自己的“虾塘”。🦞

更多AI科技、技巧内容,微信搜索橙 市 播 客小程序

微信扫描下方的二维码阅读更多精彩内容

声明:本站所有文章,如无特殊说明或标注,均为橙市播客原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。如果你是AI总结,务必加上此版权说明